Le firewall a pour tâche de contrôler le trafic entre différentes zones de confiance.

Il filtre le trafic en fonction de l’origine et/ou la destination des paquets (adresse IP, ports TCP ou UDP …)

Le firewall élève certes le niveau de sécurité mais si vous pensez que cela est suffisant, vous êtes peut-être Jon Snow 🙂

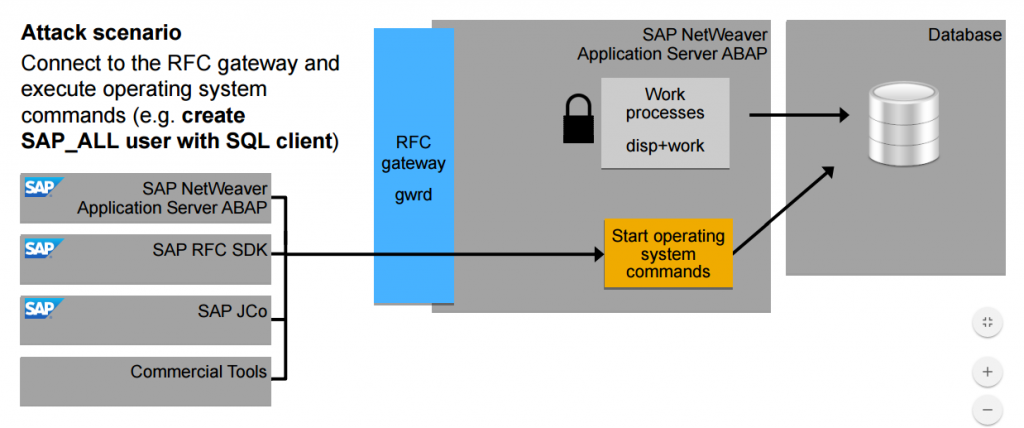

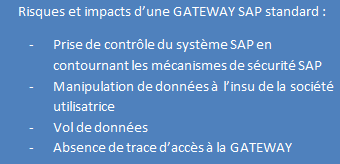

En effet, même si l’accès à la base de données et l’OS est bloqué par les firewalls, l’accès à la couche SAP est forcément ouvert pour les utilisateurs finaux. Si bien qu’un attaquant malveillant peut malgré tout prendre le contrôle de SAP en exploitant une des vulnérabilités connues de la GATEWAY SAP par exemple.

La GATEWAY SAP est un composant technique SAP qui contrôle les communications entre SAP et un système SAP ou un système tiers.Son port d’écoute est le port 33XX (où XX est le numéro de système SAP).

Un attaquant malveillant peut se connecter sur la GATEWAY et profiter qu’elle ne soit pas sécurisée pour enregistrer un service et à partir de celui-ci, lancer des commandes OS.

Ces commandes OS peuvent permettre de créer un utilisateur SAP directement dans la base de données.

Avec cet utilisateur, je vous laisse imaginer ce que l’attaquant peut faire en termes de sabotage, fraude et espionnage.

Vous l’avez bien compris le firewall est nécessaire mais pas suffisant !

Pour vous accompagner dans la sécurisation de la GATEWAY SAP , nous proposons des « pen tests », des audits et des aides à la remédiation.

Recent Comments